วงการสินทรัพย์ดิจิทัลตื่นตระหนกอีกครั้ง เมื่อความก้าวหน้าของเทคโนโลยีปัญญาประดิษฐ์จาก OpenAI กำลังกลายเป็นดาบสองคมที่ยกระดับขีดความสามารถของกลุ่มมิจฉาชีพให้แนบเนียนจนน่าสะพรึงกลัว ล่าสุดผู้ก่อตั้งโปรเจกต์คริปโตเกือบตกเป็นเหยื่อการโจรกรรมข้อมูล หลังเข้าร่วมประชุมผ่าน Microsoft Teams ที่ถูกปลอมแปลงภาพและเสียงด้วยเทคโนโลยี Deepfake สวมรอยเป็นบุคคลที่คุ้นเคยได้อย่างไร้ที่ติ ปรากฏการณ์นี้ตอกย้ำให้เห็นว่า "ความคุ้นเคย" ที่เคยเป็นเกราะกำบังความน่าเชื่อถือ กำลังถูกสแกมเมอร์ใช้เป็นอาวุธทะลวงด่านความปลอดภัยทางไซเบอร์ ท่ามกลางมูลค่าความเสียหายจากอาชญากรรมทางเทคโนโลยีที่พุ่งทะยาน บีบให้อุตสาหกรรมต้องเร่งหาระบบยืนยันตัวตนแห่งอนาคตก่อนที่วิกฤตความเชื่อมั่นจะลุกลาม

ผู้ก่อตั้งโปรเจกต์คริปโตรายหนึ่งเปิดเผยว่า เขาเกือบตกเป็นเหยื่อการแฮกข้อมูลครั้งใหญ่ หลังจากกดเข้าร่วมการประชุมที่ดูเหมือนจะเป็นระบบ Microsoft Teams โดยคู่สนทนาคือ ปิแอร์ คาคลามะนอส ผู้ติดต่อจาก Cardano Foundation ซึ่งเขาเคยพูดคุยด้วยมาก่อนหน้านี้ แล็ปท็อปของเขาถูกแทรกซึมทันทีที่เข้าร่วมสายสนทนาดังกล่าว

เมื่อ "ปิแอร์" (ตัวปลอม) ติดต่อมาเพื่อหารือเกี่ยวกับ Atrium และส่งคำเชิญเข้าร่วมประชุมผ่าน Teams ทุกอย่างดูเป็นปกติและไม่มีสิ่งใดผิดสังเกต ในระหว่างการสนทนา ทั้งใบหน้าและน้ำเสียงตรงกับที่เขาจำได้แม่นยำ ยิ่งไปกว่านั้น ยังมีบุคคลที่ดูเหมือนจะเป็นสมาชิกของมูลนิธิอีกสองคนปรากฏตัวอยู่ในสายด้วย

ทว่าเมื่อสัญญาณวิดีโอคอลเริ่มกระตุกและสายหลุดไป ระบบได้แจ้งเตือนว่าซอฟต์แวร์ Teams ของเขาหมดอายุและจำเป็นต้องติดตั้งใหม่ผ่านการป้อนคำสั่งใน Terminal เขาหลงเชื่อและรันคำสั่งดังกล่าว ก่อนที่จะปิดแล็ปท็อปเนื่องจากแบตเตอรี่ใกล้หมด ซึ่งในเวลาต่อมาพบว่าความบังเอิญนี้เองที่ช่วยจำกัดความเสียหายไม่ให้ลุกลามไปมากกว่านี้

ผู้ก่อตั้งรายนี้อธิบายตัวเองว่าเป็นคน "ค่อนข้างเชี่ยวชาญด้านเทคโนโลยี" ซึ่งนี่คือจุดสำคัญที่สะท้อนว่าการโจมตีประสบผลสำเร็จเพราะบริบททุกอย่างดูสมจริงจนแยกไม่ออก

ในอดีต วิศวกรรมสังคม (Social Engineering) มักพึ่งพาความคุ้นเคย และการจะทำเช่นนั้นในสเกลใหญ่ได้ต้องอาศัยการเจาะบัญชี หรือใช้เวลาหลายสัปดาห์ในการสร้างความสัมพันธ์ผ่านข้อความ การพูดคุยผ่านวิดีโอคอลเคยเป็นเสมือนปราการด่านสุดท้ายของการยืนยันตัวตนที่เหยื่อเชื่อใจ แต่ปัจจุบัน เทคโนโลยีสามารถลอกเลียนแบบสิ่งเหล่านี้ได้อย่างสมบูรณ์แบบแล้ว

ทางด้าน Microsoft ได้บันทึกรายงานแคมเปญการโจมตีในช่วงเดือนกุมภาพันธ์และมีนาคม ปี 2569 ซึ่งพบว่ามีการฝังไฟล์อันตรายที่ปลอมตัวเป็นแอปพลิเคชันสำหรับการทำงาน เช่น msteams.exe และ zoomworkspace.clientsetup.exe พร้อมด้วยเหยื่อล่อฟิชชิงที่เลียนแบบขั้นตอนการประชุมของ Teams และ Zoom อย่างแนบเนียน

นอกจากนี้ ในอีกหนึ่งคำเตือน Microsoft ได้อธิบายถึงการแจ้งเตือนสไตล์ "ClickFix" ที่พุ่งเป้าไปที่ผู้ใช้งาน macOS โดยหลอกให้เหยื่อคัดลอกและวางคำสั่งลงใน Terminal เพื่อมุ่งขโมยรหัสผ่านเบราว์เซอร์ กระเป๋าเงินคริปโต รหัสผ่านคลาวด์ และคีย์สำหรับนักพัฒนา ซึ่งกลลวงการอัปเดต Teams ปลอมที่ผู้ก่อตั้งรายนี้เผชิญนั้น ตรงกับรูปแบบการโจมตีทั้งสองนี้อย่างพอดี

สอดคล้องกับรายงานจากหน่วยงาน Mandiant ของ Google Cloud ที่อธิบายถึงการบุกรุกมุ่งเป้าคริปโตซึ่งสร้างขึ้นบนโครงสร้างเดียวกัน นั่นคือการเจาะบัญชี Telegram การสร้างการประชุม Zoom ปลอม การใช้วิดีโอผู้บริหารที่พยานอธิบายว่ามีลักษณะเหมือน Deepfake และการหลอกให้ใช้คำสั่งแก้ไขปัญหา (Troubleshooting) ซึ่งเป็นตัวจุดชนวนปล่อยมัลแวร์ติดเชื้อ ทาง Mandiant ระบุว่าไม่สามารถยืนยันได้อย่างอิสระว่ามีการใช้โมเดล AI ใดในการสร้างวิดีโอ แต่ยืนยันได้ว่ากลุ่มอาชญากรใช้การประชุมปลอมและเครื่องมือ AI เป็นส่วนหนึ่งในกระบวนการวิศวกรรมสังคม

เมื่อวันที่ 24 เมษายน ปิแอร์ คาคลามะนอส ตัวจริง ได้โพสต์ข้อความบนแพลตฟอร์ม X ระบุว่าบัญชี Telegram ของเขาถูกแฮก และมีบุคคลอื่นกำลังสวมรอยเป็นเขา รวมถึงคนอื่นๆ ในอุตสาหกรรมอีกหลายคนในช่วงสัปดาห์นี้ เขาเตือนผู้ติดตามให้หลีกเลี่ยงการคลิกลิงก์หรือนัดหมายการประชุมผ่านบัญชีดังกล่าว และให้ยืนยันการติดต่อผ่านข้อความโดยตรงใน LinkedIn เท่านั้น

ทว่าในเวลานั้น ผู้ก่อตั้งคริปโตรายดังกล่าวได้ส่งข้อความไปยังบัญชีนั้นเพื่อเสนอให้เปลี่ยนไปใช้ Google Meet แทน ผู้ที่ควบคุมบัญชี Telegram ของ ปิแอร์ ได้ตอบกลับมาว่าเขาเริ่มยุ่งและขอเลื่อนเวลาออกไป ซึ่งแสดงให้เห็นว่าผู้โจมตียังคงสวมบทบาทอย่างต่อเนื่องแม้สายจะตัดไปแล้ว การตอบโต้ดังกล่าวได้เปลี่ยนเหตุการณ์นี้จากความผิดพลาดส่วนบุคคล ให้กลายเป็นสัญญาณเตือนภัยแคมเปญโจมตีที่กำลังทำงานอยู่จริง โดยมีบัญชีที่ถูกแฮกเป็นจุดเริ่มต้น และมีประวัติความสัมพันธ์ของบุคคลเป็นอาวุธร้าย

แนวโน้มที่เปลี่ยนไปของสื่อที่สร้างด้วย Generative AI

ผู้ก่อตั้งรายนี้ระบุว่า ขณะนี้เขาเชื่อว่าการประชุมดังกล่าวอาจเกี่ยวข้องกับวิดีโอที่สร้างหรือดัดแปลงโดย AI แม้จะยังขาดการยืนยันทางนิติวิทยาศาสตร์เกี่ยวกับเครื่องมือที่ใช้ แต่ความเชื่อมโยงกับ OpenAI ในกรณีนี้สามารถพิจารณาได้จากเอกสารด้านความปลอดภัยของบริษัทเอง

OpenAI ได้เปิดตัวโมเดลสร้างภาพ 4o เมื่อวันที่ 25 มีนาคม ซึ่งบรรยายสรรพคุณว่าสามารถสร้างผลลัพธ์ที่แม่นยำ ถูกต้อง และสมจริงราวกับภาพถ่าย และได้เปิดตัวระบบ ChatGPT Images 2.0 System Card เมื่อวันที่ 21 เมษายน บริษัทระบุอย่างชัดเจนว่า ความสมจริงขั้นสูง ของโมเดลนี้ หากปราศจากมาตรการป้องกันที่รัดกุม อาจเปิดทางให้สามารถสร้าง Deepfake ของบุคคล สถานที่ หรือเหตุการณ์จริงได้แนบเนียนยิ่งขึ้น ซึ่งเท่ากับว่าหนึ่งในห้องปฏิบัติการ AI ชั้นนำได้บันทึกไว้อย่างเป็นทางการแล้วว่า โมเดลภาพของตนเองได้ยกระดับมาตรฐานความแนบเนียนของการปลอมแปลงขึ้นไปอีกขั้น

ข้อมูลจาก World Economic Forum เมื่อเดือนมกราคม ปีพุทธศักราช 2569 ระบุว่า Generative AI ได้ทลายกำแพงความยากในการทำฟิชชิง พร้อมทั้งเพิ่มความน่าเชื่อถือให้กับกลลวง ผ่านเสียงและวิดีโอ Deepfake ที่สมจริงจนสามารถหลบหลีกได้ทั้งระบบตรวจจับและการตรวจสอบด้วยสายตามนุษย์

ขณะที่ฝั่ง INTERPOL ได้ประกาศให้การฉ้อโกงทางการเงินเป็นหนึ่งในอาชญากรรมข้ามชาติที่ร้ายแรงและพัฒนารวดเร็วที่สุดของโลกในเดือนมีนาคม ปี 2569 โดยระบุว่า วิดีโอ เสียง และแชตบอต Deepfake เป็นเครื่องมือที่ทำให้การสวมรอยเป็นบุคคลที่น่าเชื่อถือสามารถทำได้ง่ายขึ้นในสเกลระดับมหาศาล

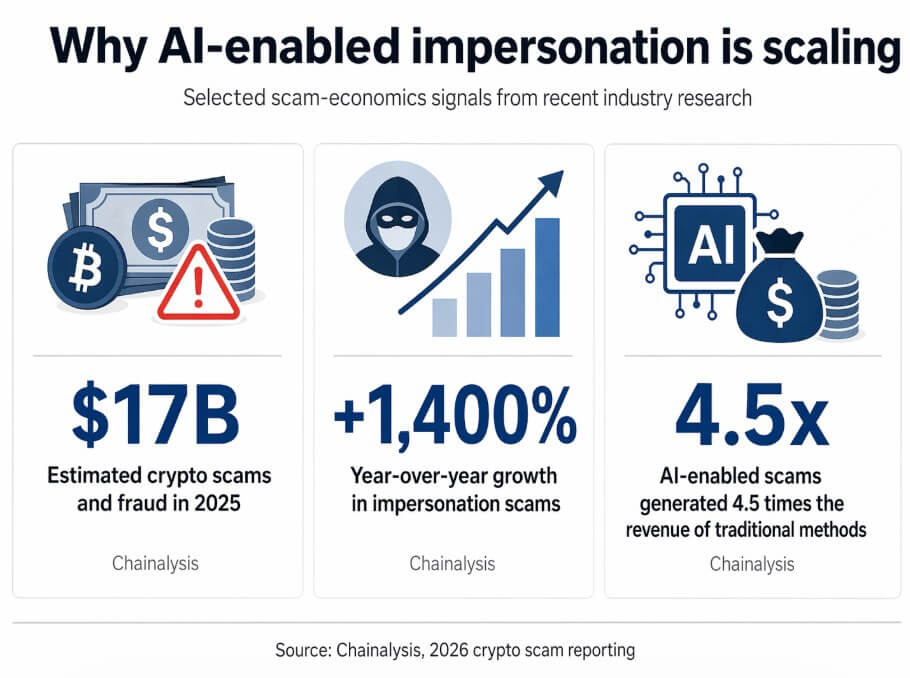

ส่วน Chainalysis ประเมินว่า มูลค่าความเสียหายจากสแกมและการฉ้อโกงคริปโตพุ่งแตะ 1.7 หมื่นล้านดอลลาร์สหรัฐในปีพุทธศักราช 2568 โดยการหลอกลวงแบบสวมรอยบุคคลเพิ่มขึ้นถึงร้อยละ 1,400 เมื่อเทียบปีต่อปี และกลลวงที่ใช้ AI เป็นตัวขับเคลื่อนสามารถสร้างรายได้ให้มิจฉาชีพมากกว่าวิธีการแบบดั้งเดิมถึง 4.5 เท่า

อุตสาหกรรมคริปโตดึงดูดการโจมตีประเภทนี้อย่างมาก เนื่องจากเป็นแหล่งรวมเป้าหมายมูลค่าสูง มีระบบการชำระราคาที่รวดเร็ว และมีวัฒนธรรมการสื่อสารแบบไม่เป็นทางการ ซึ่งการแนะนำตัวผ่าน Telegram และการประชุมวิดีโอคอลแบบเฉพาะกิจระหว่างกลุ่มผู้ก่อตั้งถือเป็นเรื่องปกติวิสัย

Mandiant บันทึกข้อมูลว่า กลุ่มที่อยู่เบื้องหลังการบุกรุกผ่าน Zoom ที่มุ่งเป้าคริปโตนั้น พุ่งเป้าไปที่บริษัทซอฟต์แวร์ นักพัฒนา บริษัทร่วมลงทุน และผู้บริหารในแวดวงระบบการชำระเงิน โบรกเกอร์ การสเตกกิง และโครงสร้างพื้นฐานกระเป๋าเงินดิจิทัล โดย Mandiant ตั้งข้อสังเกตว่า ข้อมูลของเหยื่อสามารถถูกนำไปใช้เป็นเมล็ดพันธุ์สำหรับการทำวิศวกรรมสังคมในอนาคต โดยการเจาะระบบทุกครั้งจะสร้างวัตถุดิบชั้นดีสำหรับการโจมตีในครั้งต่อไป

ทางออกความปลอดภัยในอนาคต

เมื่อวันที่ 17 เมษายน Zoom ได้ประกาศความร่วมมือเพื่อเพิ่มระบบยืนยันตัวตนมนุษย์แบบเรียลไทม์ในการประชุม พร้อมด้วยการแสดงป้ายสถานะ "Verified Human" และระบบ "Deep Face Waiting Room" โดยมองว่าความถูกต้องตัวตนของผู้เข้าร่วมเป็นปัญหาเชิงผลิตภัณฑ์ที่ต้องแก้ไข

Gartner คาดการณ์ว่า ภายในปี 2570 องค์กรธุรกิจร้อยละ 50 จะหันมาลงทุนในผลิตภัณฑ์รักษาความปลอดภัยด้านการบิดเบือนข้อมูล หรือกลยุทธ์ TrustOps ซึ่งเพิ่มขึ้นอย่างก้าวกระโดดจากระดับที่น้อยกว่าร้อยละ 5 ในปัจจุบัน

ในสถานการณ์จำลองเชิงบวก การพัฒนาระบบป้องกันเหล่านี้อาจเข้าถึงจุดวิกฤตได้เร็วพอที่จะบีบให้ผู้โจมตีต้องฝ่าด่านความน่าเชื่อถืออิสระหลายชั้นกว่าจะเจาะระบบสำเร็จ ซึ่งจะทำให้ความคุ้มค่าทางเศรษฐศาสตร์ของแคมเปญการสวมรอยบุคคลเสื่อมถอยลง

แต่ในสถานการณ์เชิงลบวิกฤตอาจมาถึงก่อนที่ระบบป้องกันจะพร้อม Gartner เตือนว่า เอเจนต์ AI อาจร่นระยะเวลาที่ใช้ในการเข้ายึดบัญชีลงได้ถึงครึ่งหนึ่งภายในปี 2570 ซึ่งจะยิ่งบีบให้หน้าต่างเวลาสำหรับความลังเลของมนุษย์ หรือการเข้าแทรกแซงของทีมรักษาความปลอดภัยแคบลงไปอีก

ขณะที่ฝั่ง Deloitte ประเมินว่า ความสูญเสียจากการฉ้อโกงด้วย Generative AI เฉพาะในสหรัฐอเมริกาประเทศเดียว อาจพุ่งสูงจากราว 1.2 หมื่นล้านดอลลาร์สหรัฐในปี 2566 ไปแตะระดับ 4 หมื่นล้านดอลลาร์สหรัฐภายในปี 2570

นอกจากนี้ผู้บริหารในวงการคริปโตที่ปรากฏตัวต่อสาธารณะทุกคน กำลังตกอยู่ในสถานะที่เป็นทั้งเป้าหมายและสินทรัพย์สำหรับใช้เป็นเหยื่อล่อ พวกเขาคือแหล่งข้อมูลชั้นดีทั้งคลิปเสียง วิดีโอ และแผนผังความสัมพันธ์ ที่ผู้โจมตีสามารถนำไปใช้กับเหยื่อรายต่อไป แม้ Zoom จะกำลังสร้างระบบตรวจสอบความมีชีวิตในการประชุม Microsoft จะคอยบันทึกห่วงโซ่การโจมตีที่เลียนแบบซอฟต์แวร์ของตน และ FBI ได้ออกโรงเตือนว่ากลุ่มผู้ไม่หวังดีกำลังใช้เสียงและข้อความที่สร้างจาก AI เพื่อสวมรอยเป็นผู้ติดต่อที่เชื่อถือได้ พร้อมแนะนำว่าไม่ควรทึกทักเอาเองว่าข้อความนั้นเป็นของจริงเพียงเพราะดูเหมือนมาจากคนรู้จัก

การยืนยันตัวตนในยุคนี้จึงจำเป็นต้องพึ่งพาช่องทางอิสระ เช่น หมายเลขโทรศัพท์ที่รู้จักกันดี กุญแจฮาร์ดแวร์ รหัสผ่านที่ตกลงกันไว้ก่อนเริ่มการประชุม หรือช่องทางภายในที่ตกลงกันล่วงหน้าซึ่งผู้โจมตีไม่สามารถเข้าถึงได้