เอเจนซีส์ - บลูมเบิร์กรายงานวันนี้ (8 ธ.ค.) ว่า ในวันเกิดเหตุระบบความปลอดภัยทางคอมพิวเตอร์รั่ว พบว่ากลุ่มแฮกเกอร์ใช้เครือข่ายไฮสปีดอินเทอร์เน็ตของโรงแรมเซนต์รีจิส โรงแรมสุดหรูห้าดาวกลางกรุงเทพฯ เข้าเจาะระบบ บ.โซนี่ พิกเจอร์เอนเตอร์เทนเมนต์ ที่สร้างภาพยนตร์ลอบสังหารผู้นำเกาหลีเหนือ และยังพบว่ามัลแวร์ที่กลุ่มแฮกกเกอร์ใช้นั้นพบร่องรอยอยู่ในระบบเครือข่ายคอมพิวเตอร์ของมหาวิทยาลัยแห่งหนึ่งในไทยเช่นกัน

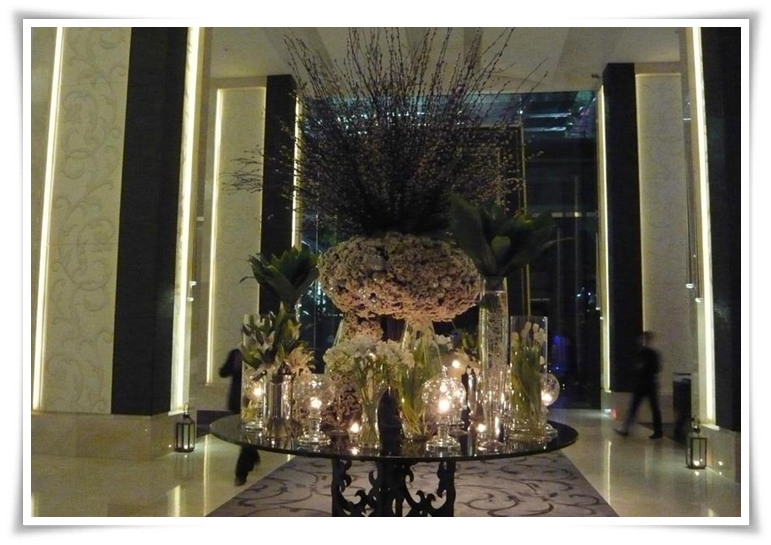

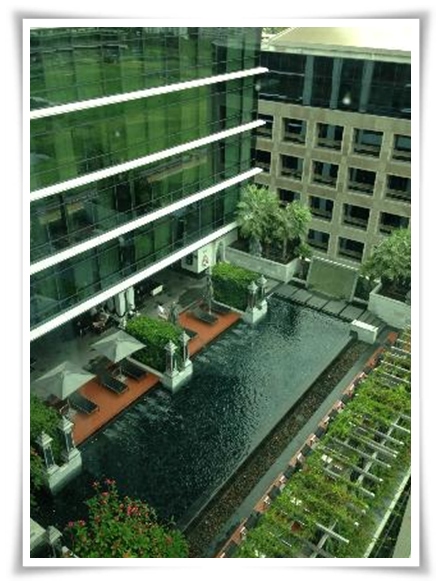

วันนี้ (8) บลูมเบิร์กรายงานถึงความคืบหน้าคดีการเจาะระบบบริษัทผู้สร้างภาพยนตร์ฮอลลีวูด บริษัท โซนี่ พิกเจอร์ เอนเตอร์เทนเมนต์ ว่า เมื่อเวลา 12.25 น.ของวันที่ 2 ธันวาคม ตามเวลาไทย แต่เป็นช่วงเช้าของวันที่ 1 ธันวาคมในรัฐแคลิฟอร์เนีย กลุ่มมือแฮกเกอร์ได้ใช้ระบบเครือข่ายไฮสปีดอินเทอร์เน็ตของโรงแรมเซนต์รีจิสเป็นฐานปฏิบัติการซึ่งคาดกันว่ากลุ่มนี้อาจจะอยู่ภายในห้องพักของแขก หรืออาจจะเป็นสถานที่สาธารณะที่ผู้คนเข้าออกโดยสะดวก เช่น บริเวณล็อบบี้ของโรงแรม หรืออาจเป็นที่ลึกลับส่วนบุคคลภายในบริเวณโรงแรมที่สามารถใช้เครือข่ายอินเทอร์เน็ตได้ โดยทางมือมืดได้เริ่มเผยแพร่ความลับสำคัญของบริษัทฮอลลีวูด ที่รวมไปถึงภาพยนตร์ใหม่ล่าสุดจำนวน 5 เรื่องเข้าสู่ระบบอินเทอร์เน็ต แหล่งข่าวเปิดเผยกับบลูมเบิร์ก

หลังจากนั้นทำให้คนต่างๆ สามารถรับรู้ถึงข้อมูลความลับส่วนบุคคลของพนักงานบริษัท โซนี่ จำนวน 47,000 คน ที่รวมไปถึงอดีตพนักงาน พนักงานประเภทฟรีแลนซ์ และรวมไปถึงข้อมูลส่วนบุคคลของนักแสดงฮอลลีวูดอีกจำนวนหนึ่ง ซึ่งผู้เชี่ยวชาญชี้ว่าถือเป็นภัยคุกคามใหม่ของความปลอดภัยทางระบบคอมพิวเตอร์ ซึ่งบลูมเบิร์กระบุว่า Sony Corp. (6758) ที่มีความรับผิดชอบด้านธุรกิจบันเทิงของโซนี่ยังอยู่ในความยากลำบากในความพยายามจะกอบกู้ความเสียหายจากการโดนเจาะระบบเครือข่ายครั้งล่าสุดนี้

บลูมเบิร์กยังรายงานเพิ่มเติมว่า ยังคงเป็นคำถามว่าใครเป็นผู้อยู่เบื้องหลังปฏิบัติการโจรกรรมทางคอมพิวเตอร์ครั้งนี้ แต่ที่แน่ชัดคือการอุกอาจเจาะระบบบริษัทฮอลลีวูดนี้เพื่อประสงค์จะประจานบริษัท โซนี่ พิกเจอร์ เอนเตอร์เทนเมนต์ เพื่อต้องการทำให้อับอายไปทั่วโลกมากกว่าต้องการทรัพย์สินจากการเจาะระบบ

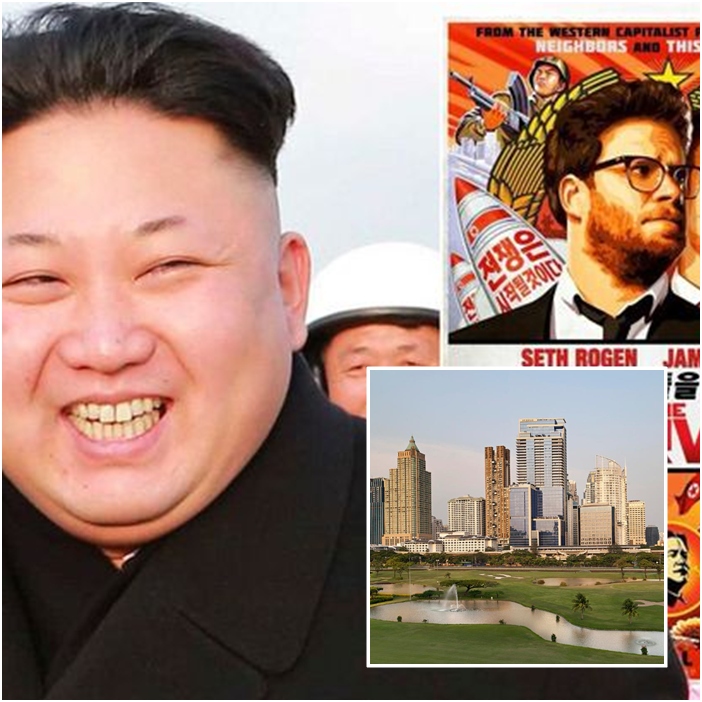

นอกจากนี้ ผู้เชี่ยวชาญด้านความปลอดภัยเครือข่ายคอมพิวเตอร์จำนวนมากชี้ว่า จากร่องรอยที่กลุ่มแฮกเกอร์ทิ้งไว้ ชี้ว่า อาจเป็นฝีมือของ “DarkSeoul” ที่มีความใกล้ชิดกับเกาหลีเหนือ และได้เคยมีประวัติการโจมตีความปลอดภัยของระบบเครือข่ายคอมพิวเตอร์ของเกาหลีใต้ และรวมไปถึงบริษัทธุรกิจบันเทิงของเกาหลีใต้ในปี 2013 ซึ่งเกาหลีเหนือออกแถลงการณ์เมื่อวานนี้ (7) ว่า ไม่มีส่วนเกี่ยวข้องกับการแฮกโซนี่พิคเจอร์ แต่ได้กล่าวยกย่องว่าการกระทำดังกล่าวถูกต้องชอบธรรมแล้ว และอาจเป็นไปได้ที่จะมีผู้สนับสนุนเกาหลีเหนืออยู่เบื้องหลัง เพราะโกรธแค้นภาพยนตร์ฮอลลีวูดที่มีเนื้อหาเกี่ยวกับการลอบสังหารผู้นำโสมแดง

บลูมเบิร์กยังชี้ว่า หากเกาหลีเหนืออยู่เบื้องหลังการเจาะระบบครั้งนี้จริงจะทำให้เป็นครั้งแรกที่มีรัฐบาลให้การสนับสนุนปฏิบัติการโจรกรรมทางคอมพิวเตอร์ที่มีเป้าหมายไปที่บริษัทสร้างภาพยนต์ จากตามปกติที่มักจะโจมตีกิจการทางทหาร และระบบสาธารณูปโภค ไมเคิล เฟย์ (Michael Fey) ประธานบริษัทและหัวหน้าฝ่ายปฏิบัติการ Blue Coat Systems Inc บริษัทรักษาความปลอดภัยทางเครือข่ายคอมพิวเตอร์ในซันนีวาล (Sunnyvale) รัฐแคลิฟอร์เนีย ให้ความเห็น

“เป็นเกมที่มีเดิมพันสูงเพิ่มขึ้นเรื่อยๆ” เฟย์เผย

ทั้งนี้ กลุ่มเจ้าหน้าที่ซึ่งมีความรับผิดชอบสอบสวนแกะรอยการแฮกได้พบร่องรอยที่ทิ้งไว้ของแฮกเกอร์กลุ่มนี้จากระบบเครือข่ายอินเทอร์เน็ตความเร็วสูงของโรงแรมเซนต์รีจิส ที่ตั้งอยู่บนถนนราชดำริ ที่ถือเป็นศุนย์กลางการชอปปิงแบรนด์หรู เช่น วาเลนติโน บุลการี รวมไปถึงที่ตั้งบริษัทต่างชาติจำนวนมากในไทย

และบลูมเบิร์กรายงานเพิ่มเติมว่า จากหลักฐานที่ปรากฏชี้ว่า “บุคคล” หรือ “กลุ่มคน” ที่ได้เผยแพร่ความลับของบริษัท โซนี่นั้น “ปฎิบิการ” ภายในโรงแรมแห่งนี้ แต่มีความเป็นไปได้ว่า “อาจจะลงมือจากสถานที่ซึ่งห่างไกลออกไปก็เป็นได้เช่นกัน” แหล่งข่าวด้านความปลอดภัยทางคอมพิวเตอร์ที่เกี่ยวของกับการสอบสวนให้ความเห็น

นอกจากนี้ยังพบว่า Internet Protocol address ของมัลแวร์ที่กลุ่มแฮกเกอร์ใช้นั้นถูกพบร่องรอยในระบบเครือข่ายคอมพิวเตอร์ของมหาวิทยาลัยแห่งหนึ่งในไทยซึ่งผู้เชี่ยวชาญชี้ว่า กลุ่มมือเจาะระบบความปลอดภัยมักใช้ประโยชน์ของระบบเปิดของทางเครือข่ายคอมพิวเตอร์ของมหาวิทยาลัยในการเริ่มปฏิบัติการโจมตี ซึ่งบลูมเบิร์กรายงานว่า แคธี โรเบิร์ต (Katie Roberts) โฆษกของกลุ่ม Starwood Hotels & Resorts Worldwide Inc. (HOT) เจ้าของโรงแรมเซนต์รีจิส กรุงเทพฯ ไม่ให้ความเห็นในการตอบข้อซักถามในเรื่องระบบไฮสปีดอินเทอร์เน็ตของโรงแรมถูกใช้เป็นช่องทางการโจมตีระบบความปลอดภัยทางคอมพิวเตอร์ของบริษัท โซนี่ พิกเจอร์ เอนเตอร์เทนเมนต์

และหากกลุ่มมือมืดอยู่ภายในโรงแรมระดับห้าดาวกลางกรุงเทพฯ จริง จะถือได้ว่าคนกลุ่มนี้สามารถหลบหลีกซึ่งหน้าในการใช้ช่องทางอินเทอร์เน็ตไฮสปีดที่มีผู้คนมากหน้าหลายตาเข้าใช้เป็นจำนวนมากในแต่ละวัน ทั้งนี้ข้อมูลความลับที่ถูกเผยแพร่นั้นรวมไปถึงอัตราเงินเดือนและที่อยู่ของอดีตพนักงานที่ได้ออกจากบริษัท โซนี่ไปย้อนไปไกลตั้งแต่ปี 2000 รวมไปถึงข้อมูลสำคัญสูงสุดระดับบุคคล เช่น ไอดีโซเชียล ซีเคียวริตี ที่ถือเสมือนเอกลักษณ์บุคคลของผู้ที่อยู่อาศัยในสหรัฐฯ และสัญญาการจ้างงาน

บลูมเบิร์กรายงานต่อว่า สำหรับนักแสดงฮอลลีวูดที่ถูกเปิดเผยข้อมูลส่วนบุคคลรวมไปถึง ซิลเวสเตอร์ สตาโลน และผู้สร้าง จูดด์ แอพาโทว์ (Judd Apatow)

และมีความเป็นไปได้ในการอธิบายเหตุผลการโจมตีโซนี่ พิกเจอร์ เอนเตอร์เทนเมนต์ คือ ความต้องการตอบโต้ภาพยนตร์ตลกล้อเลียนเรื่อง “The Interview” ที่มีพล็อตการลอบสังหารประธานาธิบดีเกาหลีเหนือ คิม จองอึน

แต่อย่างไรก็ตาม สายตาของคนทั้งโลกต่างจับจ้องไปที่เกาหลีเหนือ ที่ถือเป็นผู้อยู่เบื้องหลังสนับสนุนปฏิบัติการโจมตีเครือข่ายคอมพิวเตอร์กลุ่มใหญ่ที่คาดว่าจะมีจำนวนถึง 5,900 คน ที่ส่วนมากอาศัยนอกประเทศเกาหลีเหนือเนื่องจากความจำกัดด้านทรัพยากรความก้าวหน้าทางคอมพิวเตอร์

จากรายงานของแผนกความปลอดภัยบนเครือข่ายคอมพิวเตอร์ของ Hewlett-Packard Co. (HPQ) ชี้ว่า หน่วยงานโจรกรรมทางเครือข่ายของเกาหลีเหนือนั้นตั้งอยู่ภายใน Korea Computer Center (KCC) ซึ่งเป็นหน่วยงานพัฒนาและการวิจัยของรัฐบาลเกาหลีเหนือ และในรายงานพบว่า KCC นั้นมีที่ตั้งสำนักงานเกือบ 20 แห่งในเกาหลีเหนือ และยังมีสาขาในจีน เยอรมัน ซีเรีย และสหรัฐอาหรับเอมิเรตส์

ด้านสำนักงานข่าวกรองกลางของเกาหลีเหนือ (Reconnaissance General Bureau) เองยังมีหน่วยงานแฮกเกอร์ 2 หน่วยประจำ ซึ่งประกอบไปด้วย หน่วย#91 และหน่วย#121 ซึ่งเจ้าหน้าที่บางส่วนของหน่วย#121 ใช้โรงแรมชิลโบซาน (Chilbosan) จากเสิ่นหยาง จีน ใกล้กับชายแดนเกาหลีเหนือ เป็นฐานปฎิบัติการ อ้างอิงจากรายงานการวิจัยปี 2009 ที่อ้างข้อมูลจากผู้หลบหนีจากเกาหลีเหนือที่อ้างตัวว่าเคยเป็นสมาชิกหน่วย #121 และเป็นผลทำให้ความเชื่อมโยงถึงโรงแรมเซนต์เรจิส ในกรุงเทพฯ กับการโจมตีเครือข่ายคอมพิวเตอร์ของโซนี่นั้นไม่น่าแปลกใจสำหรับเจ้าหน้าที่มีส่วนรับผิดชอบการสอบสวนแต่อย่างใด ในความเชื่อมโยงนั้นเกี่ยวพันไปถึงเกาหลีเหนือ

และอีกทั้งร่องรอยการโจรกรรมทางคอมพิวเตอร์ที่ทิ้งไว้ ที่หน่วยงาน FBI สหรัฐฯได้เปิดเผยนั้น ช่วยให้บริษัทด้านความปลอดภัยทางคอมพิวเตอร์สามารถค้นหาและวิเคราะห์ “มัลแวร์” ที่ใช้เจาะระบบบริษัท โซนี่

ทั้งนี้ แดเนียล คลีเมนส์ ( Daniel Clemens) ผู้ก่อตั้งและนักวิจัยความปลอดภัยทางคอมพิวเตอร์ บ.Packet Ninjas LLC ในฮูเวอร์ รัฐแอละบามา เปิดเผยว่า ร่องรอยแรกที่พบนั้นชี้ว่า มาลแวร์ที่ใช้นั้นถูกมือแฮกเกอร์ออกแบบมาเพื่อใช้เจาะเข้าระบบของบ.โซนีโดยเฉพาะ และส่วนร่องรอยอื่นๆ นั้นมีลักษณะคล้ายคลึงกับผลงานการเจาะระบบของกลุ่ม DarkSeoul ที่โจมตีในเกาหลีใต้ ซึ่งกลุ่มนี้ใช้โปรแกรมไวเปอร์ (wiper) ทำการลบข้อมูลบนฮาร์ดดิสก์ รวมไปถึงทำให้ระบบคอมพิวเตอร์ของเป้าหมายที่โจมตีไม่สามารถให้บริการได้ รายงานอ้างอิงจากSymantec Corp. (SYMC)

นอกจากนี้ John Hultquist ผู้จัดการอาวุโสป้องกันภัยจารกรรมความลับจากระบบไซเบอร์ ประจำ บ.iSight Partners Inc ที่มีฐานในดัลลัส รัฐเทกซัส ให้ข้อมูลเพิ่มเติมว่า ในกรณีของโซนี่นั้น ก่อนหน้านี้มีกลุ่มผู้ปกป้องสันติภาพ “Guardians of Peace” หรือ (GOP) ซึ่งเป็นกลุ่มแฮกเกอร์ซึ่งไม่เป็นที่รู้จัก ประกาศอ้างความรับผิดชอบ โดยกลุ่ม GOP นี้ถือเป็นกลุ่มเคลื่อนไหวที่ Hultquist เรียกว่า “hacktivist” โดยระบุว่า “ตามความหมายของ hacktivist นั้นแสดงว่ากลุ่มนี้มีประวัติการโจมตีเว็บไซต์ และเมื่อมองไปยังกลุ่มที่ประกาศความรับผิดชอบล่าสุดซึ่งไม่มีที่มาและที่ไป ผมคิดว่าเรากำลังมองไปถึงเกาหลีเหนือได้ว่าอยู่เบื้องหลังการโจมตีครั้งนี้ หรือ “ใคร” ก็ตามที่สนับสนุนเกาหลีเหนือเป็นผู้อยู่เบื้องหลัง”